Cosa sono Meltdown e Spectre, le vulnerabilità informatiche più gravi degli ultimi anni

Il 3 gennaio 2018 è stata annunciata la scoperta di 2 vulnerabilità i cui nomi saranno destinati ad entrare negli annali dell’informatica: Meltdown e Spectre.

Questi nomi sembrano essere usciti da un romanzo di Ian Fleming (autore della saga di 007): sono in realtà le due falle di sicurezza informatica che hanno generato una grande attenzione su tutti i Media a livello mondiale.

Tecnicamente si tratta di un errore progettuale legato all’implementazione hardware di alcuni modelli di CPU che colpisce microprocessori Intel, AMD e ARM. Questa falla, se sfruttata, permette a programmi e potenziali attaccanti di accedere ad aree protette di memoria di un computer.

Le vulnerabilità affliggono in modo trasversale tutti i sistemi operativi. Quasi tutte le CPU prodotte da Intel dal 1995 ad oggi sono soggette alla vulnerabilità Meltdown. La vulnerabilità chiamata Spectre è invece presente su tutti i processori prodotti da Intel, ARM e AMD.

Perché sono così pericolosi

Da un punto di vista informatico siamo davanti a un problema senza precedenti. La gravità è dovuta al fatto che i problemi di sicurezza non riguardano il software dei sistemi, ma direttamente le CPU prodotte nell’ultimo ventennio. Si tratta di miliardi di dispositivi in tutto il mondo.

Le vulnerabilità potrebbero permettere ad un hacker di accedere ad informazioni altamente sensibili. Password e chiavi di crittografia contenute nel computer potrebbero infatti essere utilizzate per accedere alle comunicazioni crittografate degli utenti.

Come proteggere i propri dispositivi

Tutti i produttori di hardware e software stanno lavorando congiuntamente per trovare una soluzione alle due vulnerabilità scoperte. In pochi giorni tutti i maggiori vendor hanno rilasciato le patch per i propri sistemi operativi ancora supportati.

Il problema non può tuttavia considerarsi ancora risolto. Stiamo assistendo anche ad alcuni “effetti collaterali” della minaccia Meltdown/Spectre relativi all’implementazione delle patch di sicurezza.

Bisogna considerare che i produttori stanno realizzando pacchetti correttivi da installare su un enorme numero di macchine e combinazioni hardware. Accade, purtroppo, che queste patch generino conflitti ed errori. Si tratta di un’eventualità comprensibile dagli addetti ai lavori, ma ingiustificabile dall’utente che si ritrova con il computer bloccato.

È il caso di alcuni utenti Microsoft: un aggiornamento rilasciato la scorsa settimana dalla nota azienda di software, bloccava totalmente l’avvio del sistema operativo su alcuni PC con determinati tipi di processori AMD.

Le patch rallentano PC e Server

Le vulnerabilità Meltdown e Spectre, oltre che per la pericolosità, fanno discutere anche per il calo delle prestazioni dei PC dopo l’installazione delle patch. Sul web si trovano articoli che riportano cali di prestazioni anche del 50%.

Per evitare voci incontrollate, Intel è recentemente intervenuta sull’argomento, fornendo i primi dati ufficiali relativi ai test condotti su diversi sistemi client.

I risultati riportati nella tabella ufficiale delineano un calo di prestazioni generale che va dal 6% al 10% su computer dotati di CPU delle ultime 3 generazioni.

Per sistemi più datati, il calo di performance potrebbe essere anche superiore, ma in generale nell’uso quotidiano (navigazione Internet, utilizzo e-mail, utilizzo social network, ecc.) non dovrebbero notarsi grandi differenze.

Stesso discorso vale per gli smartphone: gli aggiornamenti non hanno evidenziato drammatici cali di prestazioni tali da cambiare l’esperienza d’uso, almeno per quei terminali che hanno ricevuto l’aggiornamento.

Cosa fanno le grandi aziende

Tutti i grandi player del mercato Cloud si sono mossi quasi all’unisono nell’applicare le patch sui loro sistemi. Un’azione probabilmente rivolta in maggior misura a mitigare il rischio di immagine, le relative cause legali o class-action che si sarebbero potute generare in caso di notizie di violazione degli ambienti da loro governati.

Anche in questo contesto, tuttavia, l’effetto collaterale che introducono le patch è quello di rallentare i sistemi, in particolare il rallentamento più marcato si ha nelle operazioni di lettura e scrittura sulle periferiche.

La scrittura dei dati sui dischi, per esempio, comporta rallentamenti che arrivano sino al 40% (percentuale sensibile di variazione in base alle configurazioni dei server). Microsoft cita che sui sistemi Windows Server, soprattutto con applicazioni ad alta intensità di operazioni di lettura/scrittura su disco (es. programmi di database) il calo di prestazioni può essere significativo. Il vendor, pertanto, consiglia di valutare l’opportunità di installare le patch bilanciando l’importanza della sicurezza con il compromesso di prestazioni.

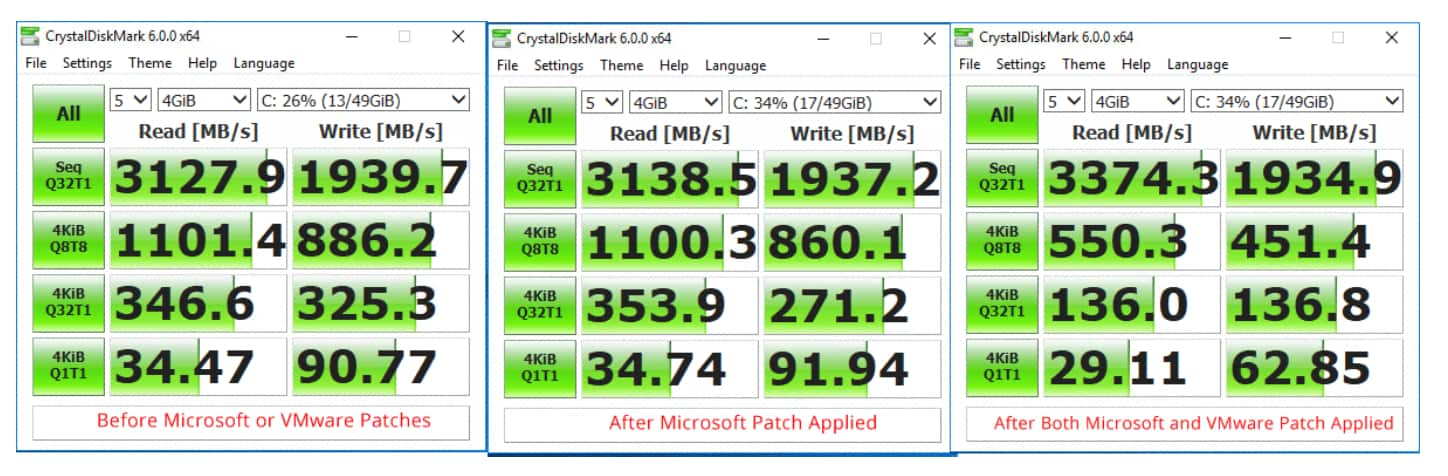

Un sito indipendente legato alla virtualizzazione ha rilevato che applicando patch sulle macchine virtualizzate il calo di prestazioni sulle operazioni di lettura/scrittura sui dischi è modesto.

Analoghe misurazioni si possono rilevare se si applicano le patch sulla piattaforma di virtualizzazione VMware, ma se si applicano le patch ad entrambi i sistemi (piattaforma di virtualizzazione e sistemi Windows virtualizzati) il calo delle performance è drammatico.

… e per i dispositivi non aggiornabili ?

Su miliardi di dispositivi potenzialmente vulnerabili, solo una parte di essi può essere e/o verrà aggiornata. Per tutti gli altri, al momento, non ci sono soluzioni applicabili. Parliamo di:

- tutti i sistemi industriali non supportati,

- smartphone di vecchia generazione (per i quali i produttori non rilasciano più patch del Sistema Operativo),

- tutti i PC con versioni Windows non più supportate,

- e infine, tutti i PC i cui proprietari ignorano la necessità di installare le patch di sicurezza.

Questo incalcolabile numero di apparati sono e resteranno un incubo per la sicurezza informatica. Purtroppo potremo verificare gli effetti legati al loro mancato aggiornamento solo tra qualche tempo.

Nell’attesa è fondamentale che tutti, dalla grande Azienda al singolo utente privato, mantengano alta l’attenzione e che ci si focalizzi sempre più sulla necessità di informare e formare le persone sulle basi della difesa dalla minaccia costituita dal cybercrime.